Experten sprechen von der «ausgeklügeltsten Attacke», die sie je auf einem Gerät gesehen haben: Ein Spionage-Programm verschaffte sich dank Software-Schwachstellen weitreichenden Zugang zu iPhones. Ein Rückschlag für Apple, das mit der Sicherheit seiner Geräte wirbt.

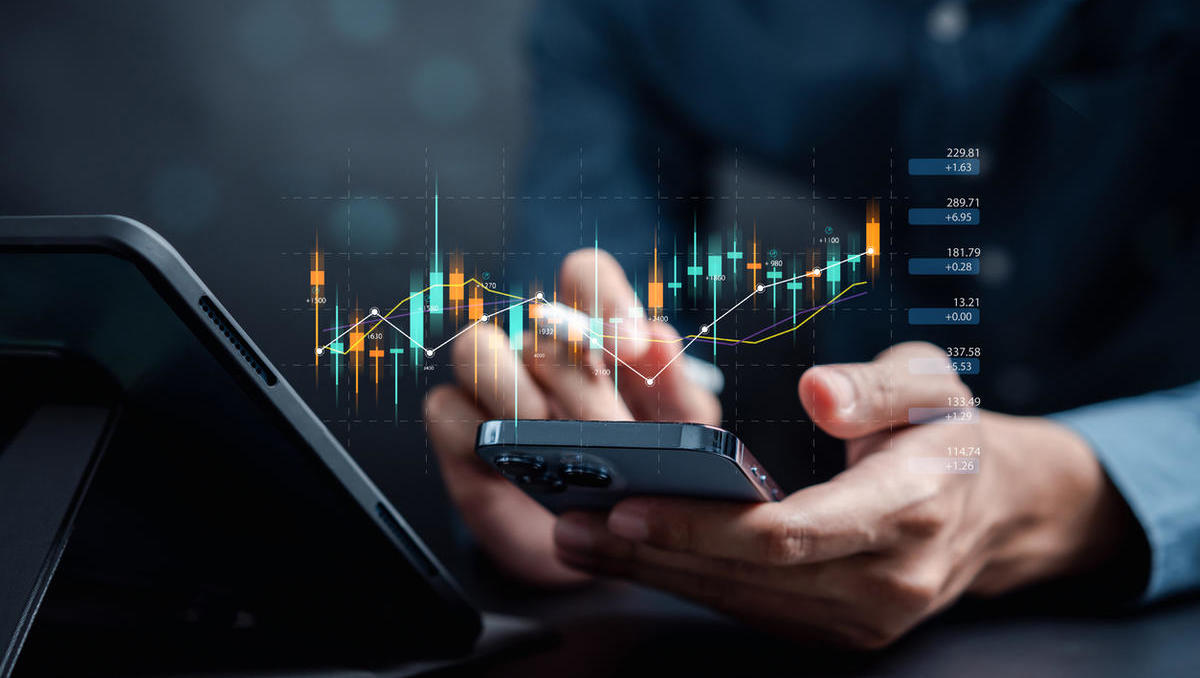

Eine neu entdeckte Spionage-Software hat laut dpa drei iPhone-Schwachstellen ausgenutzt, um sich weitreichenden Zugriff auf die Geräte zu verschaffen. Nach Erkenntnissen von Sicherheitsforschern wurde das Programm auch gegen Menschenrechtler und Journalisten eingesetzt. Apple stopfte die Sicherheitslücken im iPhone-System iOS am Donnerstag - rund zwei Wochen nach dem ersten Verdacht. Experten zufolge steckt hinter dem Programm, das von ihnen «Pegasus» genannt wurde, ein Unternehmen aus Israel.

Der IT-Sicherheitsfirma Lookout zufolge konnte das Spionage-Programm Nachrichten und E-Mails mitlesen, Anrufe verfolgen, Passwörter abgreifen, Tonaufnahmen machen und den Aufenthaltsort des Nutzers aufzeichnen. Es ist außergewöhnlich, dass eine Software zur Überwachung von iPhones mit derartigen Fähigkeiten, die meist nur Geheimdiensten zugeschrieben werden, entdeckt und analysiert werden konnte.

Aufgefallen sei das Schadprogramm, als der Menschenrechtler Ahmed Mansur Verdacht bei einer Nachricht mit einem Link zu angeblichen Informationen über Folter von Häftlingen in den Vereinigten Arabischen Emiraten geschöpft habe, erklärten die Experten. Statt den Link anzuklicken, habe er die Forscher eingeschaltet. Sie gaben dem entdeckten Überwachungsprogramm den Namen «Pegasus».

«Pegasus ist die ausgeklügeltste Attacke, die wir je auf einem Endgerät gesehen haben», resümierte Lookout. Das Programm profitiere davon, dass mobile Geräte tief in den Alltag integriert seien. Zudem vereinten sie eine Vielzahl an Informationen wie Passwörter, Fotos, E-Mails, Kontaktlisten, GPS-Standortdaten. Die Spionage-Software sei modular aufgebaut und greife zu Verschlüsselung, um nicht entdeckt zu werden.

Das kanadische Citizen Lab fand auch Hinweise darauf, dass ein mexikanischer Journalist und bisher nicht näher bekannte Zielpersonen in Kenia mit Hilfe von «Pegasus» ausgespäht worden seien. Insgesamt blieb jedoch zunächst unklar, wie breit sie eingesetzt worden sein könnte.

Den Experten zufolge steckt hinter dem Programm ein Unternehmen aus Israel, das von einem Finanzinvestor übernommen wurde und als eine Art Cyberwaffen-Händler gelte. Ein Sprecher der Firma NSO Group erklärte der «New York Times», man verkaufe nur an Regierungsbehörden und halte sich streng an Ausfuhrbestimmungen. Er wollte keine Angaben dazu machen, ob Software des Unternehmens in den Vereinigten Arabischen Emiraten oder in Mexiko im Einsatz sei.

Die von Apple veröffentlichte iOS-Version 9.3.5. ist für iPhones, iPad-Tablets und den Multimedia-Player iPod touch gedacht. Für den Konzern ist das Spionageprogramm ein schmerzlicher Dämpfer: Die Sicherheit der Geräte ist ein wichtiger Pfeiler des Apple-Marketings und der Konzern investiert viel in Verschlüsselung und andere Sicherheitsmechanismen.

Sogenannte «Zero-Day»-Sicherheitslücken, die dem Anbieter einer Software nicht bekannt sind, werden von Geheimdiensten und kriminellen Hackern genutzt. Auch der Computer-Wurm «Stuxnet», der das iranische Atomprogramm sabotierte, griff mehrere solcher Lücken an. «Zero-Day»-Schwachstellen in iPhones werden teuer gehandelt. Dass «Pegasus» gleich drei von ihnen nutzte, ist deshalb relativ ungewöhnlich.