- Der Artikel ist für registrierte Benutzer kostenlos.

-

Mit einem Benutzernamen können Sie diesen Artikel kostenlos lesen.

Registrieren Sie einen kostenlosen Benutzernamen oder melden Sie sich mit einem vorhandenen an.

-

Lesen Sie viele Artikel kostenfrei. Newsletter bestellen, registrieren und weiterlesen.

Keine Verpflichtung - kein Abo.Sie sind bereits registriert? Anmelden

Hilfe bei der Anmeldung und Registrierung: leserservice@deutsche-wirtschafts-nachrichten.de

Es gelten unsere AGB und Datenschutzbestimmungen

Gefahr für Whistleblower: Tor-Netzwerk fürchtet um Anonymität im Netz

Große KI-Unternehmen verstärken ihre Zusammenarbeit, um ihre Technologien vor unbefugter Nutzung und wachsender internationaler...

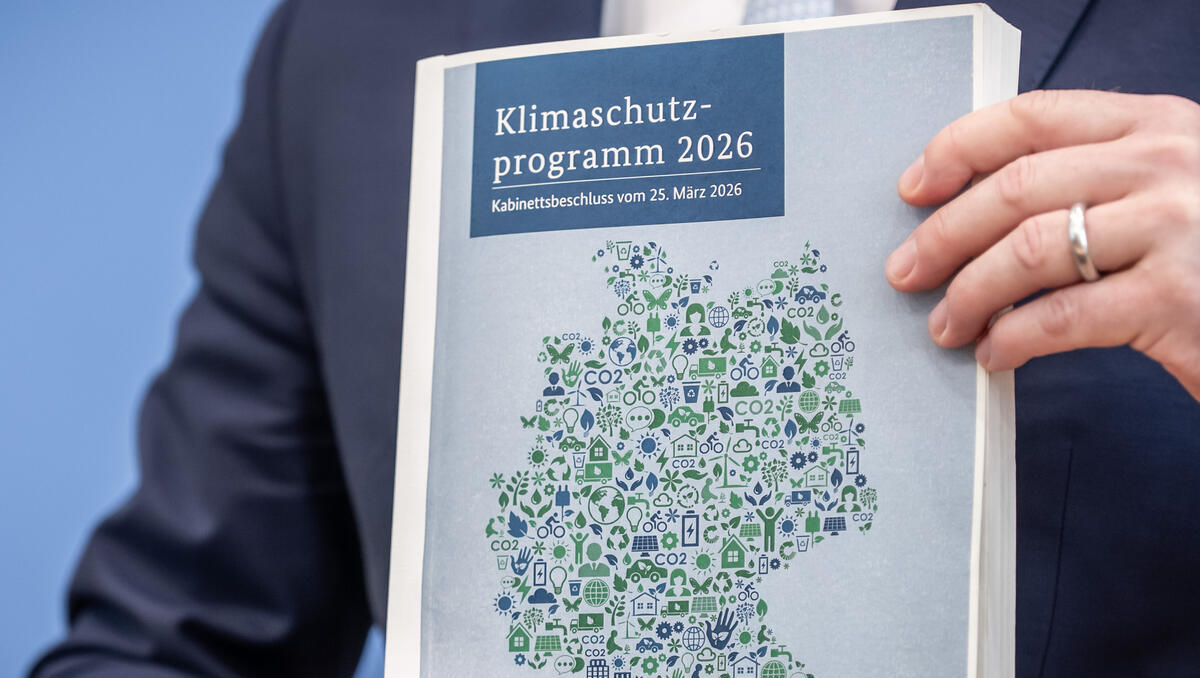

Deutschland hat sein Klimaziel für das Jahr 2025 knapp erreicht, verliert jedoch deutlich an Geschwindigkeit. Die Treibhausgasemissionen...

Künstliche Intelligenz wiederholt bereits bestehende Fehlinformationen und verstärkt vorhandene Ungleichheiten. Am gefährlichsten ist...

Der deutsche Arbeitsmarkt steht unter erheblichem finanziellem Druck. Nach aktuellen Daten des Instituts für Arbeitsmarkt- und...

Immer mehr Familienunternehmen übertragen die operative Führung an externe Manager. Der Wandel verspricht Professionalität und neue...

Lidl verschärft die Nachhaltigkeitsanforderungen in der Lieferkette deutlich. Wie profitieren Hersteller dennoch von der Zusammenarbeit...

Günstige Drohnen und neue Produktionsmodelle stellen die bisherige Logik von Krieg und Verteidigung zunehmend infrage. Entscheidet...

Unternehmen drängen zurück ins Büro und investieren Milliarden in neue Arbeitswelten. Doch die Realität der Beschäftigten zeigt eine...