Warum E-Mail-Betrug das größte Cyberrisiko im Mittelstand darstellt

E-Mail-Betrug im Mittelstand gehört heute zu den häufigsten Schadensszenarien. Viele Angriffe beginnen unauffällig im Alltag und bleiben lange unbemerkt. Ransomware erhält mehr Aufmerksamkeit, verursacht jedoch deutlich weniger Fälle. Das belegen Schadenanalysen von Stoïk, die DWN im Austausch mit dem Unternehmen erfahren hat.

Stoïk, der erste europäische Cyber-Assekuradeur für Gewerbe und Industrie, misst bis zu zehnmal mehr Betrugsfälle als Ransomware-Schäden. Die Ursache liegt vor allem in den Abläufen vieler Mittelständler. Entscheidungen entstehen häufig direkt im E-Mail-Kanal, ohne zusätzliche Prüfung. Diese Struktur macht einfache, aber zielgerichtete Angriffe möglich. Technisch sind viele Unternehmen besser gerüstet, organisatorisch jedoch weiter verwundbar. Genau an dieser Stelle zeigt sich, warum der Mittelstand besonders anfällig für E-Mail-basierte Angriffe ist.

Warum der Mittelstand besonders anfällig für E-Mail-Betrug ist

E-Mail-Betrug im Mittelstand umfasst Angriffe, die über gefälschte oder veränderte Nachrichten in laufende Geschäftsprozesse eingreifen. Dabei manipulieren Täter Zahlungen, verändern Stammdaten oder beeinflussen interne Entscheidungen. Infolgedessen handelt es sich nicht um Angriffe auf IT-Systeme, sondern um Eingriffe in Abläufe, die täglich über den Posteingang gesteuert werden.

Diese Form des E-Mail-Betrugs entsteht selten durch technische Schwachstellen. Sie nutzt vielmehr typische Bedingungen im Mittelstand: hohe Arbeitslast, eingespielte Routinen und die fehlende Trennung zwischen Kommunikation und Freigabe. Wenn Anfragen und Entscheidungen im selben Kanal stattfinden, reicht oft eine gut formulierte Nachricht, um einen Prozess auszunutzen. Genau diese Kombination macht solche Prozessangriffe so effektiv.

Auch die strukturellen Risikofaktoren verstärken das Problem. Häufig ist E-Mail der einzige Kommunikations- und Freigabekanal. In Vertretungssituationen steht das Tagesgeschäft unter Zeitdruck. HR- und Einkaufsabteilungen arbeiten routiniert, viele Abläufe folgen Gewohnheit. Verantwortlichkeiten sind nicht immer klar geregelt. Diese Faktoren greifen ineinander und machen E-Mail-Betrug im Mittelstand zu einem systemischen Risiko.

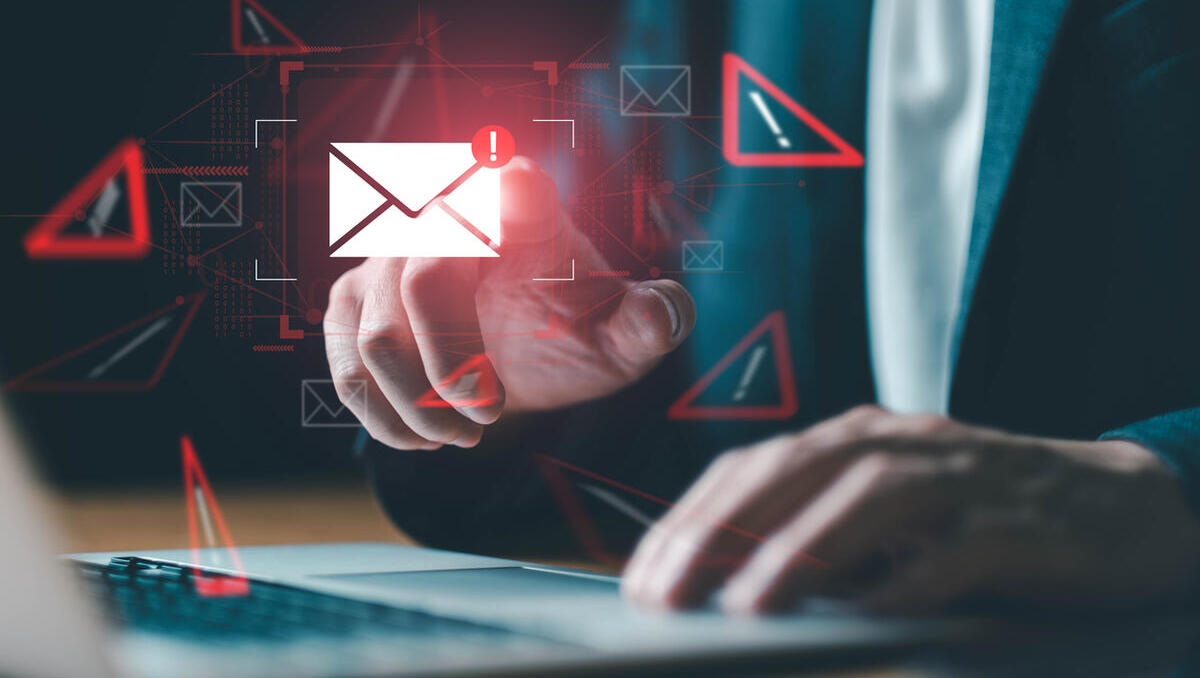

Wie ein solcher Angriff in der Praxis abläuft, zeigt ein typischer Fall aus dem Monatslauf. Kurz vor Zahlungsfrist erreicht die Personalabteilung eine Nachricht mit der Bitte, die Bankverbindung zu ändern. Die Domain wirkt vertraut, der Ton ebenfalls. Die Vertretung verzichtet auf den Rückruf, die Änderung wird eingetragen, das Gehalt überwiesen. Erst Tage später fällt auf, dass die Nachricht nicht echt war. Der Angriff richtet sich nicht gegen Technik, sondern gegen menschliche Routinen – ein Prozessangriff in seiner einfachsten Form.

Der eigentliche Schaden beginnt jedoch erst danach. In vielen Fällen folgt wochenlange Zusatzarbeit in HR, Einkauf und Buchhaltung. Lieferanten melden offene Posten, Projekte verzögern sich, und in der Revision entsteht ein erheblicher Mehraufwand. Wenn Verantwortlichkeiten unklar sind, führt das intern zu Spannungen. Manche Unternehmen geraten sogar in kurzfristige Liquiditätsengpässe. Dazu kommen organisatorische Störungen und Reputationsschäden, die weit über den überwiesenen Betrag hinausreichen. E-Mail-Betrug im Mittelstand löst damit eine stille, aber belastende Kette von Folgeschäden aus.

Diese praktischen Fälle zeigen, wie Angriffe entstehen – noch deutlicher wird das durch wiederkehrende Muster aus der Schadenpraxis.

Schadenpraxis: Die häufigsten Formen von E-Mail-Betrug im Mittelstand

Vier Szenarien aus der Schadenpraxis zeigen, wie E-Mail-Betrug im Mittelstand funktioniert. Stoïk beobachtet dabei wiederkehrende Muster.

Szenario 1 – IBAN-Änderung nach LinkedIn-Recherche

Angreifer finden Mitarbeiter über LinkedIn. Sie registrieren eine ähnliche Domain. Danach senden sie eine Bitte zur IBAN-Änderung. HR übernimmt die Änderung ohne Rückruf. Der Betrug fällt erst beim nächsten Gehalt auf.

Szenario 2 – Gefälschte Rechnungen nach Postfachkompromittierung

Täter übernehmen ein Firmenpostfach. Sie lesen interne Mails und warten auf eine Rechnung. Dann senden sie eine manipulierte Version mit neuer IBAN. Der Einkauf überweist ohne Rückfrage. Oft betrifft das hohe Beträge.

Szenario 3 – Thread-Rekonstruktion außerhalb des Systems

Die Angreifer exportieren den gesamten Mailverlauf. Danach setzen sie ihn über eine gefälschte Domain fort. Betreff, Sprache und Anhänge wirken vertraut. Die letzte Nachricht enthält nur eine IBAN-Änderung. Systeme erkennen den Angriff nicht.

Szenario 4 – Wochenlanges Social Engineering via WhatsApp

Die Täter geben sich als Führungskraft aus. Sie schreiben wochenlang per WhatsApp. Sie erzählen eine glaubhafte Geschichte über ein geheimes Projekt. Rückfragen beantworten sie mit KI. Am Ende folgt die Zahlungsanweisung per E-Mail. Das Opfer vertraut bereits.

Mit dem Aufkommen neuer Technologien verändern sich diese Angriffe weiter – insbesondere durch den Einsatz von KI.

Wie KI E-Mail-Betrug im Mittelstand skalierbar macht

Künstliche Intelligenz verändert die Qualität von E-Mail-Betrug im Mittelstand deutlich. Sie macht Social-Engineering-Angriffe professioneller und schwerer erkennbar. KI erzeugt Texte, die fehlerfrei wirken und den Ton echter Kollegen oder Lieferanten präzise treffen. Auch längere Geschichten oder Argumentationsketten lassen sich damit glaubwürdig nachbilden. Nachrichten erscheinen zur passenden Zeit und folgen einer konsistenten Linie. Dadurch wirken Angriffe vertrauter und weniger auffällig als früher.

Gleichzeitig beschleunigt KI die Analyse interner Muster. Angreifer verstehen Abläufe schneller und platzieren ihre Manipulationen an genau der richtigen Stelle. Damit steigt die Qualität vieler Formen von Business Email Compromise. Doch KI spielt auch in der Abwehr eine wachsende Rolle. Systeme erkennen heute besser, wenn ein E-Mail-Thread gebrochen wurde, eine Domain ungewöhnlich aussieht oder sich Regeln und MFA-Einstellungen verändert haben. Solche Hinweise helfen nur dann, wenn sie richtig eingebunden werden – direkt dort, wo Entscheidungen entstehen.

Damit gewinnt die Frage an Bedeutung, wie Unternehmen sich wirksam gegen diese Entwicklungen schützen können.

So schützen sich Mittelständler vor E-Mail-Betrug: Die wirksamsten Gegenmaßnahmen

Wirksamer Schutz vor E-Mail-Betrug im Mittelstand beginnt bei klaren Abläufen. Stammdatenänderungen sollten nie per E-Mail erfolgen. Rückrufe müssen immer an bekannte Nummern gehen. Freigaben dürfen nicht im selben Kanal stattfinden wie die Anfrage. Ein festes Vier-Augen-Prinzip schafft zusätzliche Sicherheit. Und definierte Workflows im ERP- oder HR-System machen Entscheidungen nachvollziehbar und schwerer zu manipulieren.

Technik unterstützt diese Prozesse, ersetzt sie aber nicht. SPF, DKIM und DMARC helfen, gefälschte Absender zu erkennen. SPF legt fest, welche Systeme im Namen einer Domain senden dürfen. DKIM versieht E-Mails mit einer digitalen Signatur. DMARC wertet beide Verfahren aus und blockiert verdächtige Nachrichten. Multi-Faktor-Authentifizierung schützt Logins zusätzlich, weil sie nicht mehr nur vom Passwort abhängen.

Auch das Postfach selbst braucht Schutz. Externe Weiterleitungen sollten deaktiviert werden, da sie oft von Angreifern eingerichtet werden. Postfachregeln müssen regelmäßig geprüft werden, weil sie genutzt werden können, um E-Mails zu verstecken oder umzuleiten. Und ungewöhnliche Zugriffe sollten sofort auffallen. Diese Maßnahmen senken viele Risiken. Doch keine Technik erkennt sicher, ob eine gut formulierte Nachricht inhaltlich echt ist. Am Ende entscheidet ein stabiler Prozess – nicht das System, über das die Nachricht kommt.

Doch viele dieser Maßnahmen greifen erst wirklich, wenn sie in ein ganzheitliches Sicherheitsmodell eingebettet werden – wie es spezialisierte Anbieter bereits vormachen.

Wie Stoïk E-Mail-Betrug im Mittelstand verhindert

Stoïk setzt bei der Absicherung nicht auf klassische Spamfilter, sondern auf prozessnahe Sicherheit. Der Ansatz zielt genau auf jene Stellen, an denen E-Mail-Betrug im Mittelstand entsteht: auf Entscheidungen im laufenden Geschäftsbetrieb. Die Lösung erkennt verwechselungsfähige Absender, gefälschte Lieferantenidentitäten und manipulierte Zahlungsanweisungen. Sie registriert außerdem verdächtige Weiterleitungen, Änderungen an MFA-Einstellungen, untypische Logins und Risiken nach einer Postfachkompromittierung.

Diese Hinweise erscheinen nicht im Posteingang, sondern dort, wo Entscheidungen tatsächlich getroffen werden – etwa im Freigabe- oder ERP-Prozess. So greifen sie genau im Moment der Prüfung. Zusätzlich überwacht ein eigenes CERT die Vorgänge, spielt neue Angriffsmuster ein und kann im Ernstfall sofort reagieren.

FAQ: Häufige Fragen zu E-Mail-Betrug im Mittelstand

Hier sind die wichtigsten Fragen und Antworten noch einmal übersichtlich zusammengefasst.

1. Wie erkennen Unternehmen E-Mail-Betrug?

E-Mail-Betrug zeigt sich oft durch kleine Abweichungen. Dazu zählen ähnliche Absender, gefälschte Lieferanten, neue Weiterleitungen oder ungewohnte Logins. Systeme wie Stoïk melden solche Hinweise direkt im Freigabe- oder ERP-Prozess.

2. Was sind typische Angriffsarten?

Typisch sind vier Methoden: falsche IBAN-Änderungen, manipulierte Rechnungen, weitergeführte Threads über neue Domains und langes Social Engineering per WhatsApp. Alle Angriffe wirken vertraut und greifen direkt in laufende Abläufe ein.

3. Warum ist der Mittelstand besonders gefährdet?

Der Mittelstand arbeitet stark über E-Mail. Anfragen und Freigaben laufen im selben Kanal. Dazu kommen hohe Arbeitslast, Vertretungen und feste Routinen. Kleine Abweichungen fallen dabei kaum auf. Genau das erleichtert Prozessangriffe.

4. Wie schützt man sich am wirksamsten?

Wichtig sind klare Abläufe. Keine Stammdatenänderungen per E-Mail. Rückrufe an bekannte Nummern. Getrennte Freigaben. Vier-Augen-Prinzip. Technik hilft zusätzlich: SPF, DKIM, DMARC, MFA, keine Weiterleitungen und geprüfte Postfachregeln.

5. Spielt KI eine Rolle?

Ja. KI macht Social Engineering glaubwürdiger. Texte wirken echt und fehlerfrei. Storylines bleiben konsistent. Nachrichten kommen im richtigen Moment. Gleichzeitig erkennt KI auf der Abwehrseite Brüche, Täuschungen und verdächtige Logins.

E-Mail-Betrug im Mittelstand ist das zentrale Cyberrisiko des Jahres 2025. Nicht weil er technisch anspruchsvoll ist, sondern weil er die Routineentscheidungen eines mittelständischen Unternehmens ausnutzt. Wer die eigene Cybersicherheit modernisieren will, muss daher Prozesse schützen – nicht nur IT-Systeme. Moderne Cybersicherheit bedeutet: Angriffe stoppen, bevor sie Entscheidungen verändern.